2024年7月23日13:05

サイバー脅威インテリジェンスを提供するイスラエルのKELA(ケラ)のグループ企業として、セキュリティスコアリングで世界のサプライチェーンリスク管理を支援するSLING(スリング)は、グローバルのサプライチェーン攻撃に関して、被害実態や攻撃手法の動向などを調査した最新レポートを報告するため、2024年7月17日に記者発表会を開催した。また、KELAのパートナーであるビヨンドブルー、国内導入事例としてKACHIALの取り組みを紹介した。

サプライチェーン侵害で被害は甚大に サードパーティ・リスク・マネジメントの強み

KELAグループは、KELA、ULTRA RED、SLINGの3社で事業を展開している。今回は SLING社 CEO & Cofounder Uri Cohen(ウリ・コーヘン)氏が来日し、サプライチェーン攻撃のグローバル調査の結果を報告した。

サプライチェーンの監視はビジネスの継続に向けて重要な取り組みだ。サプライチェーンは長く複雑になり、普段はサプライチェーンとして意識されない弁護士事務所、HRサービスなども一部となっている。サプライチェーンの中でもIT関連の企業との接続は難しく、企業の事業の継続性に関わる。コーヘン氏は「1社が侵害を受けると、すべての企業が影響を被りかねません」と話す。

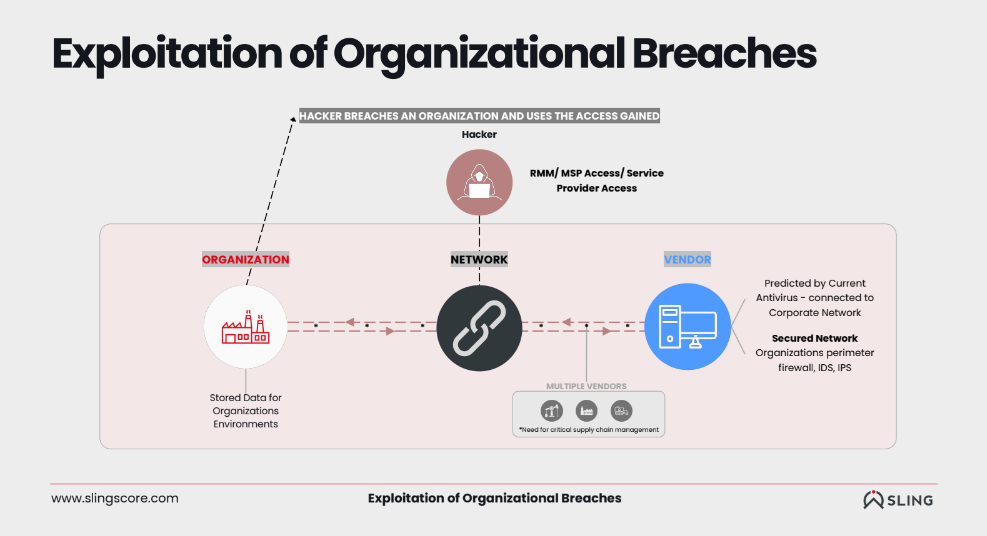

ハッカーが狙うのは、組織とサプライヤーの中間だという。ハッカーはターゲットを絞って価値の高い接続箇所を狙う。例えば、RMM、MSP、ITストレージを狙うことで、より広範囲に被害が及び、企業のダメージは大きくなる。しかもいったん接続されれば、企業の中に入り込んで侵害される可能性がある。

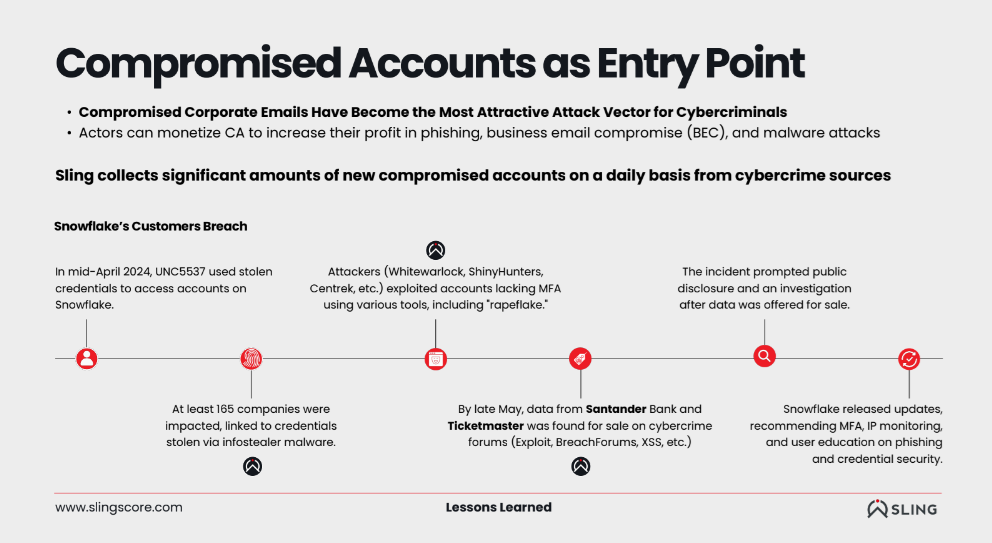

侵害を受けたアカウントがエントリーポイントとして使われることだ。BOT感染したマシンのデータが盗まれ、その中にクレデンシャル情報が入っていると、そこから攻撃されてしまう。例えば、4月の「UNC5537 」によるSnowflakeの事件では、攻撃者がネットワークにアクセスされた。クレデンシャル情報を使うことによってアカウントに攻撃が仕掛けられた。5月にはサンタンデール銀行、チケットマスターなどが侵害を受け、MFA(多要素認証)が使われていないところが狙われた。アカウントが侵害されたことで、165社の不正アクセスが起こった。それを受け、Snowflakeはシステムのアップデートを発表し、MFAを導入するように呼び掛けている。コーヘン氏は「このようなインシデントから学ぶべきことは、ダークネットが介在する環境が存在するということ、さらにどのような企業が信頼を受けやすいかという予測が立つということです」と説明する。

サードパーティを介した侵入が起こると、攻撃者は横移動を行うことでネットワークへ侵入する。例えば、2024年2月に米国の政府関連官公庁がハッキングを受けたが、ネットワーク内を移動されている。また、Atlassian(アトラシアン)への攻撃では、イニシャルアクセスが売られてから3日後には侵入が起こっている。さらに、Change HealthCare(チャージ・ヘルスケア)でも被害が起きたが、これらの事象を把握するためにはダークネットソースのモニタリングが必要だとした。

SLINGでは、テクニカルなダークネット関連のリストを統合して、リスクスコアを出している。例えば、リスクスコアが下がった際にはベンダーに対して注意喚起を実施。強力なリスクマネジメントでリスクを監視し、自らの有するサプライチェーンや資産に対して可視性を担保する。コーヘン氏は「サードパーティ・リスク・マネジメントにおいては重要なスコアが出されますので、これをオペレーションで生かしていただくことが重要です。それによってビジネス継続性の堅牢性を担保することができると考えています」と話す。

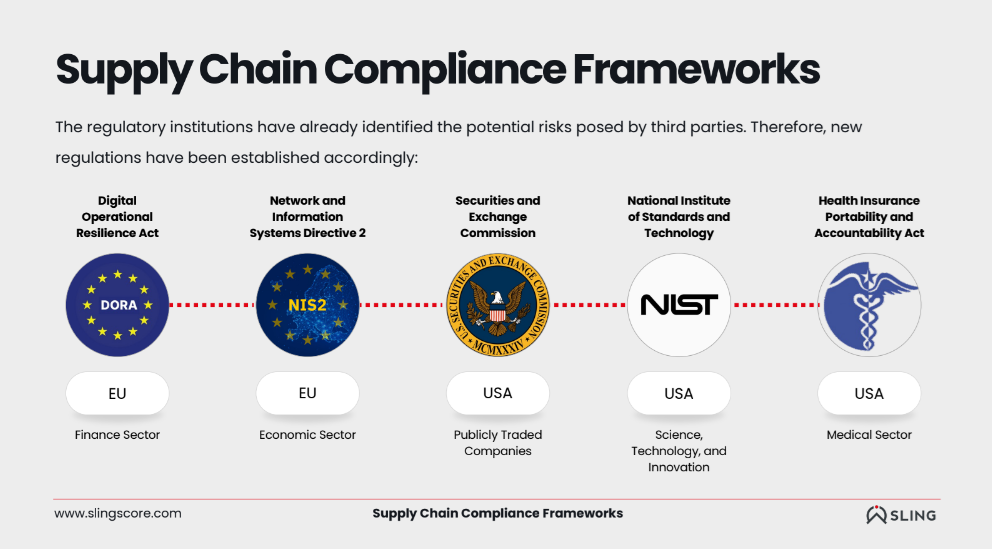

世界中でサードパーティサプライチェーンのモニタリングを要件とする規制の強化が行われている。例えばアメリカでは上場企業の規制を行うSEC、また医療機関を対象とするHIPPAがある。欧州においては、金融機関および重要インフラを対象とするDORA、さらには年末までにはNIS2と呼ばれるネットワークIT分野での評価を要件とする規制の導入が行われる予定だ。

コーヘン氏は、サードパーティを継続的にモニタリングすることがベストプラクティスであるとした。

大規模なデータからスコアリング リスクを可視化してレポートで提出

SLINGスコアリングソリューションの強みについては、SLING リージョナルセールスマネージャー 中島 彬氏が紹介した。

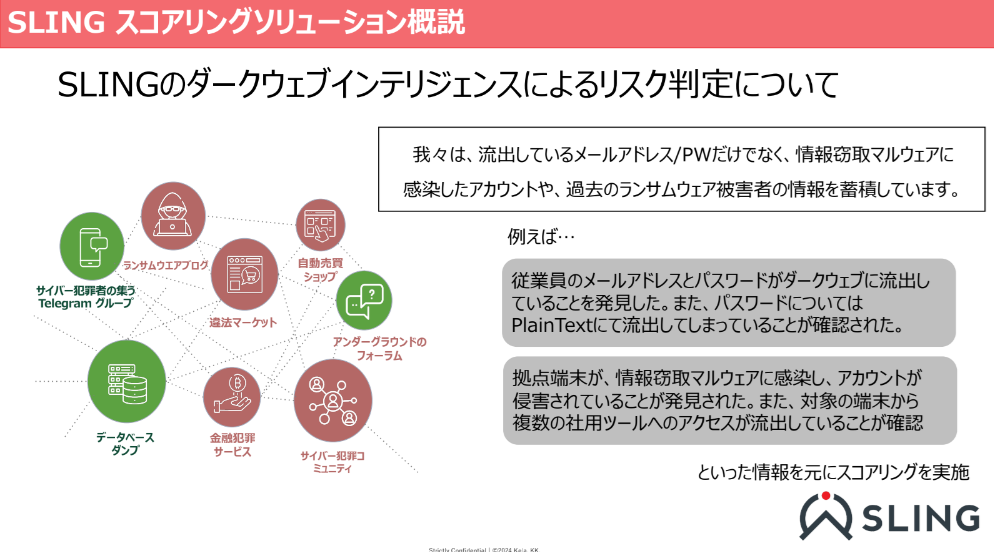

SLING スコアリングソリューションは、コーポレートドメインから、都度、関連の資産を洗い出し、マッピングを行う。マッピングしたアセットに対して、リスクの有無を判定、脅威度ごとに整理する。また、前述のリスク判定については、流出しているメールアドレス/パスワードに加え、情報窃取マルウェアに感染したアカウントや、過去のランサムウェア被害者の情報を蓄積している。侵害に悪用される情報窃取マルウェア起因のログ情報として、1,200万以上のインフォスティーラーに感染したBOT情報、合計7億1,500万以上の侵害されたアカウント、350以上のアクティブな専用チャネルから収集している。また、毎日、数十個から数百のBOTNETアーカイブ/ファイルを追加することで、攻撃者視点のリアルタイムなアウェアネスを定量化し、スコアリングを実施している。

続いて、ビヨンドブルー 代表取締役 木村 光秀氏が同社サービスについて紹介した。

このコンテンツは会員限定となっております。すでにユーザー登録をされている方はログインをしてください。

会員登録(無料)をご希望の方は無料会員登録ページからご登録をお願いします。