2025年3月31日8:00

近年の不正被害拡大は不正犯罪者によるテクノロジーの進化に大きく起因しています。Forterがグローバル展開する中で見えている国内外の不正トレンド、および、Forterソリューションによる対策・事例(アカウント保護など)をご案内します。(2025年2月27日開催「ペイメント・セキュリティフォーラム2025」の講演より)

Forter ビジネスデベロップメント アライアンス マネージャー 平山 貴樹氏

アカウント乗っ取りが急拡大

不正ログイン試行回数は前年比354%に(自社調べ)

こんにちは。本日は国内外の不正トレンドと対策をテーマにお話をさせていただきます。

平山 貴樹氏

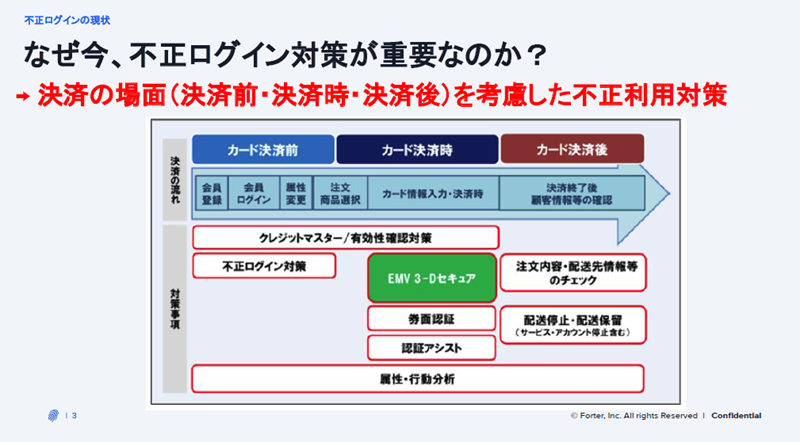

皆様ご承知の通り、昨年発表された経済産業省のクレジットカード・セキュリティガイドライン5.0版では、はじめてEC加盟店の不正利用対策に関する全体像が提示されました。決済前・決済時・決済後のそれぞれの場面を点ではなく線としてとらえる「線の考え方」が示され、より抑止効果を高めるために、それぞれの場面ごとに対策を導入することが有効であるとされました。2025年の3月までに、決済時のEMV 3-Dセキュアの導入が加盟店に義務付けられており、今後は決済前や決済後の対策も注目されていくものと予想されます。

不正ログイン対策が重要性を増している背景には、デジタル決済の急速な拡大があります。EC市場規模は年々拡大しており、昨年の経産省の報告書によると、2023年のB2CのEC市場は25兆円となりました。これは2014年対比で2倍と、非常に大きな伸びになっていることがわかります。

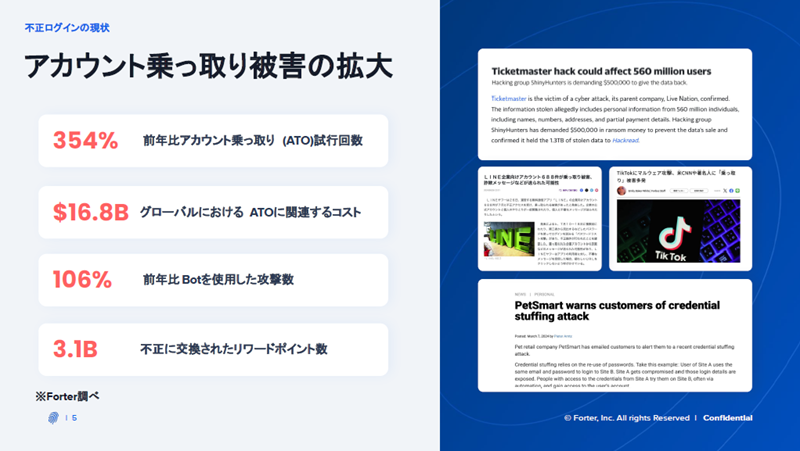

また、Forterの調べによると、2024年におけるアカウント乗っ取り被害の試行回数は前年比で354%まで拡大しており、それにともなうコストは168億ドル、約2.6兆円($=¥155)に上ると見られています。Botを使用した攻撃数が前年比106%。不正に交換されたリワードポイント数は30億ポイント以上に上り、加盟店やユーザーに実害が及んでいる状況です。

また、米国の大手チケットサイトのTicketmasterで起きたアカウント乗っ取りの事例では、5.6億人に被害があったと報道されています。搾取されたデータは氏名などの個人情報のみならず、決済情報も含まれていたということで、非常に大きなニュースになりました。情報拡散を防ぐために、犯罪者集団から、50万ドル、約7,500万円の支払い要求があったとされています。国内の事例としては、LINEやTikTokにおける有名インフルエンサーや企業のアカウント乗っ取りがニュースになっています。そのほかにもさまざまなSNSのアカウント乗っ取りが日々発生しているのが現状です。

ダークウェブやAIによって

ID/パスワードの不正入手が容易に

不正手法は多様化・高度化しています。ID/パスワードの不正入手の手法のひとつに、ダークウェブがあります。われわれはダークウェブでどのような情報が流通しているかを、定期的に確認しています。たとえばあるダークウェブでは、日本のメールアドレスとパスワードがセットで合計約40万件、60ドルで販売されています。

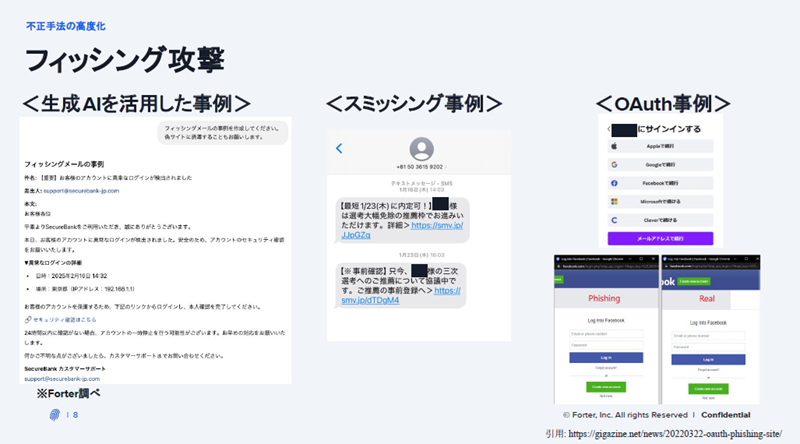

フィッシング攻撃によってID/パスワードを入手する手口については皆様よくご存じだと思いますが、最近はこのフィッシング攻撃にも、生成AIが活用されています。一例ですが、犯罪者はフィッシングメールの作成にAIを活用していると考えられます。例えばChatGPTに「フィッシングメールを作成してください」「その中に別のサイトに誘導するURLを記載してください」という2つの指令を出しただけで瞬時にしっかりした内容のフィッシングメールが出来てしまう時代です。スミッシングの手口も横行しています。スミッシングとは、SMSを使ったフィッシングの総称です。私の友人が受け取った、転職を促すスミッシングメールを見てみると、実際に転職活動をしている人ならうっかりURLにアクセスしてしまいそうな、非常にリアルな文面が書かれていました。

皆様も普段いろいろなサイトに会員登録をする機会があると思いますが、サイトごとにIDやパスワードを設定・管理する手間を省く手段として、OAuthという非常に便利な機能があります。しかしこれを逆手にとった、OAuthによるフィッシング詐欺も増えています。偽のログインサイトに飛ばして、そこでID/パスワードを詐取する手口です。

IDやパスワードを入手する手段としては、ほかにも、スパムアプリやソーシャルエンジニアリングなどがあります。

短時間に大量の不正ログインを試みる手口や

多要素認証の突破を狙う手口が登場

次に、不正者が、不正に取得した、あるいは漏洩したID/パスワードを使って、ログインを試みる手法についてご説明します。

そのひとつに、クレデンシャルスタッフィング攻撃というものがあります。不正者はボットネットと呼ばれる技術を駆使して、複数の端末から同時に自動で不正ログインを試みます。短時間で大量の不正ログインを行うことが可能なため、大規模なサイバー攻撃に発展する恐れがあります。また、複数のサイトに同じID/パスワードの組み合わせでログインしているユーザーは少なくないので、1人当たりの被害金額が大きくなるのが、このクレデンシャルスタッフィング攻撃の特徴です。

関連した情報として参考までにご紹介いたしますが、Forter導入済みの加盟店で、ボットによる大規模なログインを試行された事例がございました。その際には、IPアドレスやメールアドレスを少しずつ変えて、高頻度で攻撃を仕掛けている様子が見てとれました。Eメールアドレス、デバイス上のIPアドレスをはじめとするさまざまな情報をもとに、加盟店側で大量の取引を正しく判定するのはかなり困難なことだと思われます。

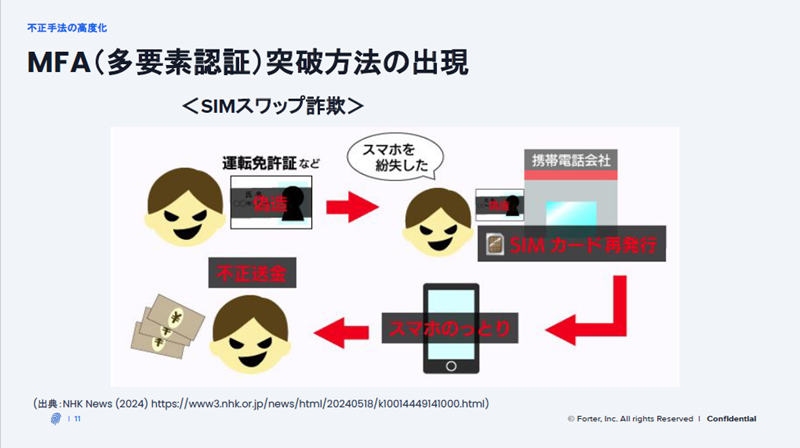

多要素認証を突破する不正についてご紹介いたします。ひとつはSIMスワップ詐欺といわれるもので、昨年マスコミなどでも取り上げられ、非常に話題になった新たな詐欺手法です。不正犯は、偽造したマイナンバーカードや運転免許証などの本人確認書類を使って、SIMカードを再発行したり、携帯電話の機種変更を行うことで新たなSIMカードを入手します。SIMカードが再発行されると、もともとのSIMカードは使えなくなってしまいます。不正犯は手に入れた契約者情報を使って、もともとの持ち主の携帯電話番号やネットワーク回線を利用します。つまり、スマホを乗っ取ってしまいます。不正犯はそのスマホを使って、不正にECサイトでの買い物や、送金、デジタル決済のチャージなどを行います。

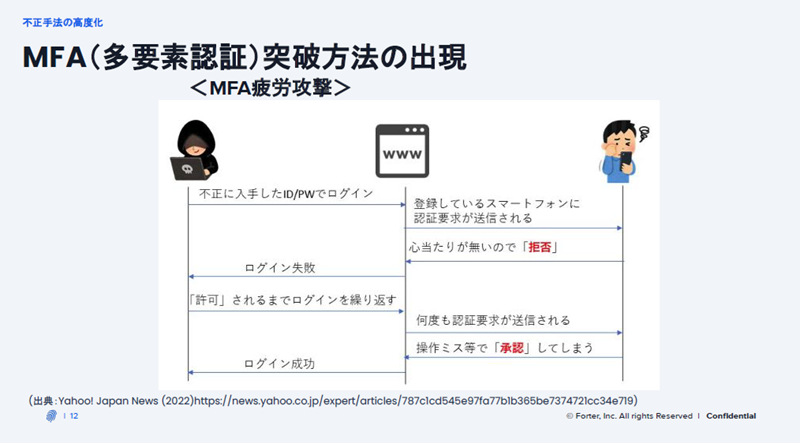

もうひとつの多要素認証の突破方法として、MFA疲労攻撃というものがあります。こちらは不正犯が不正に入手したID/パスワードを使って、何度も同じ人間に対してログイン試行を繰り返すという詐欺です。個人をターゲットとした詐欺手法で、本人が誤認や操作ミスにより多要素認証の承認ボタンを押すことを狙うというものです。多要素認証が何十回、何百回と個人の携帯電話に送られてくれば、普段は気を付けていても、間違って承認ボタンを押してしまうことがあるかもしれません。そのようなヒューマンエラーを狙う攻撃であるため、根本的な解決方法がないというのが、このMFA疲労攻撃の現状です。あくまでその個人が誘いに乗らないことが大事になってきます。

収益損失、コスト増大、顧客損失

アカウント乗っ取りの不正被害が事業に及ぼす影響は甚大

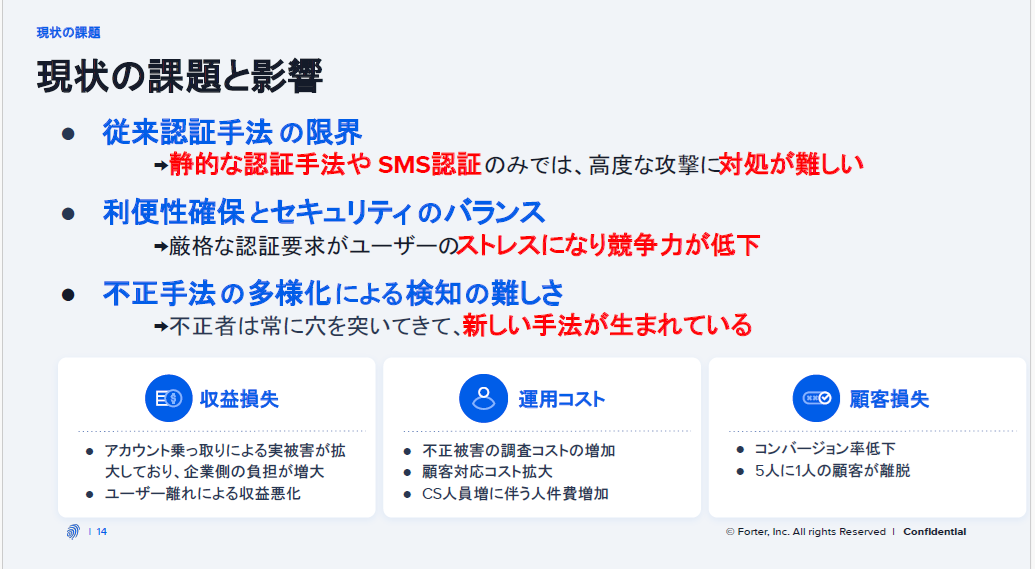

現状、不正対策には大きく3つの課題があると考えています。1つ目は、従来認証手法の限界です。ここまでさまざまな不正手法を紹介してまいりましたが、これらに、静的な認証手法やSMS認証のみで対処するのは非常に困難です。2つ目は、利便性確保とセキュリティのバランスです。日々新たに生まれる不正に対処するために、厳格な認証方法が求められていくと思われます。しかしながらそれは、ユーザーに負担を強いることになり、それがストレスになって離脱につながり、事業者の競争力が低下することも考えられます。3つ目は、不正手法の多様化による検知の難しさです。不正者は常に穴を探しており、穴が見つかるとそこを突いて不正を行う新たな手法を考え出します。先回りして穴をふさいだり、新たな不正手法に即座に対応するのは非常に困難です。

これらが事業に及ぼす影響のひとつが、収益損失。アカウント乗っ取りによる実被害が拡大し、事業者側の負担が増大。さらにユーザー離れが起きて、収益悪化に拍車をかけています。また、運用コストの増大。不正被害の調査コストに加え、顧客対応コストも増加しています。そして、顧客損失。コンバージョン率が低下し、顧客の流出が起こります。このように、アカウント乗っ取りや不正ログインは、事業者にとって非常に大きな脅威です。

不正ログインの攻撃者は、防御策が打たれるたびに新しい攻撃手法を開発してきますので、従来の認証手法では追いつかなくなっているのが現状です。しかし一方で、巧妙化する攻撃手法に対抗する強固な認証手法を導入すると、ユーザー体験が損なわれてしまうという側面があります。せっかく獲得した、購入意欲のあるユーザーを締め出すことになれば、本末転倒と言わざるを得ません。とはいえ、セキュリティを緩和することで、不正の発生が増えることは避けたい。EC事業者に非常に難しい決断が要求されているものと認識しております。

このような状況から、不正対策は新たなアプローチを検討するフェーズに入っているとわれわれは考えています。新たなアプローチとは、AIを活用したリアルタイムでの動的リスク評価です。AIで属性・行動情報をリアルタイムで分析することで、より高度な対策が可能になると考えています。これによって、さまざまな不正に対応することが可能になります。

■問い合わせ先

Forter Japan

https://www.forter.com/ja/contact-us/