2026年4月16日8:00

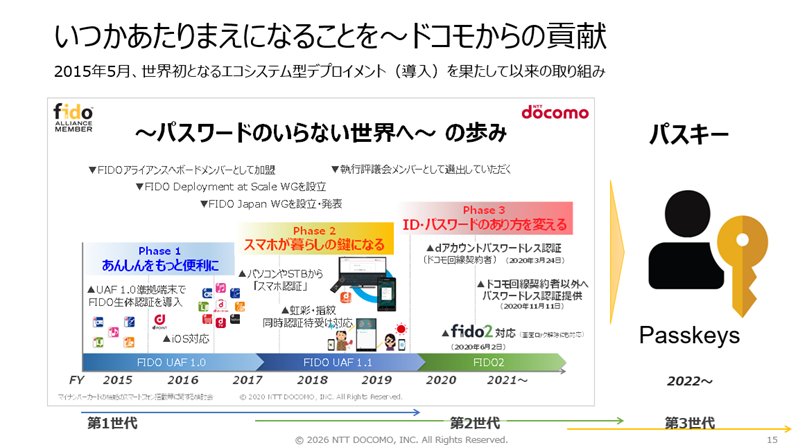

NTTドコモでは「あんしんをもっと便利に」をスローガンに、世界各国に先んじてFIDO(ファイド)認証をお客さまにご利用いただくべく、パスキーの普及に取り組んできました。また、マイナンバーカードのスマートフォンへの搭載とその利活用にも積極的に取り組んでいます。セキュリティにかかわるこれまでの取り組みの成果と課題、今後の方向性について解説します。(2026年3月17日開催「ペイメント・セキュリティフォーラム2026 Spring」の講演より)

株式会社NTTドコモ チーフセキュリティアーキテクト 森山 光一氏 (FIDOアライアンス 執行評議会ボードメンバー・FIDO Japan WG座長)

そのお客さまは本当にあなたのお客さまですか? 非対面取引で最も重要なのは本人確認

今回は、パスワードのいらない世界へ、ということで、NTTドコモにおけるFIDO認証、パスキーの取り組みを中心にお話しさせていただきます。

デジタルの世界では、何よりもまず、お客さまが本当にそのお客さまであるかどうかが重要です。パスワードを入力した人、OTPを入力した人、認証アプリのセキュリティコードを入力した人が、本当にそのお客さまなのかどうかは、どうすればわかるのでしょうか。

図は1993年に『The New Yorker』という雑誌に掲載された有名な風刺画です。コンピュータの前に座っているその人が、本当にその人なのか。実は犬かもしれないぞ、というわけです。右は、2015年に左の絵をなぞって描かれた風刺画です。「インターネット上で誰もあなたのことは知らない、と言っていたのはいつだったか覚えていますか?」というコメントが付いています。

そのお客さまは本当にあなたのお客さまなのかどうか。これがいちばん大事なことです。このデジタルアイデンティティと本人確認については、これまで多くの専門家が議論を重ねてきました。2017年にアメリカの政府機関であるNIST(アメリカ国立標準技術研究所)は「デジタルアイデンティティガイドライン63-3」というものを発表し、日本のデジタル庁では2025年10月15日に「本人確認に関するガイドライン」を出しました。これらの中には、本人確認は、身元確認というパーツと当人認証というパーツに分解できるということが書かれています。すなわち、本人確認=身元確認+当人認証です。

当人認証というのはIDとパスワードを入力して認証する行為ですが、そもそもそのIDやパスワードは誰が発行するのでしょうか。たとえば大学生に対して、大学は学生証を発行します。その人が確かにこの大学の学生だということを確認した上で、IDを付与するわけです。本人確認は従来、対面で行われることが多かったと思います。

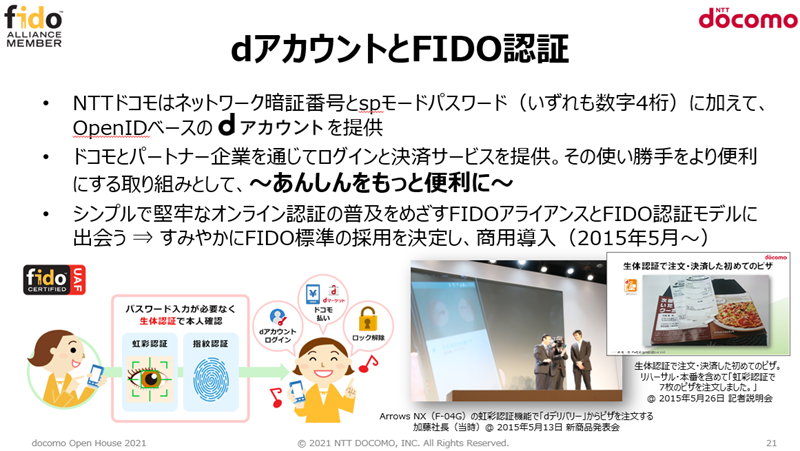

NTTドコモでは早い時期からdocomo ID(現dアカウント)を提供して、それを本人確認にも使ってきました。しかしこれがターゲットにされて、2014年9月29日にリスト型攻撃といわれるフィッシング詐欺被害に見舞われました。NTTドコモではホームページで、この事案を報告しました。

当時は対策として、パスワードはサービスごとに変えましょう、二段階認証(ワンタイムパスワード認証)を使いましょうといった案内をしていたのですが、いまやそういった対策は効果がないということになっています。時が経ち、攻撃は非常に巧みになってきています。

増え続けるフィッシング被害 啓発だけでは抑止効果は上がらない

フィッシング詐欺とは、悪意者が偽のサイトをつくって何かしらの方法でユーザーをこの偽サイトに誘導し、ID、パスワード、二段階認証のOTP、クレジットカード情報などを入力させ、商品やお金をせしめる犯罪行為です。

この被害は、コロナ禍の2019年、2020年頃から顕著に増えてきました。これは日本だけでなく、グローバルに見られる傾向です。NTTドコモでは東京オリンピックが開催された2021年に、いよいよこれは危ないと判断し、お客さまに対して「ご注意ください」と、いろいろなかたちで啓発を行いました。東京オリンピック直前のタイミングではほかのキャリアにもお声がけをして、4キャリア共通で注意喚起のご案内をいたしました。しかし残念ながらその年の10月、実質1日という本当にわずかな期間に、1,200人のお客さまがフィッシング詐欺に遭うという事態が起き、1億円の不正利用被害が発生しました。フィッシング詐欺というのは、そういう性質のある犯罪です。

当時、新聞などのマスコミも「乗っ取りに注意しましょう」と注意喚起を促しましたが被害はとまらず、マルウェアみたいなものも蔓延しました。

NTTドコモではスマホ向け総合セキュリティサービス「あんしんセキュリティ」、これを無料プラン、そして有料プランで提供しているのですが、2021年にはそのアプリの偽物も登場しました。

直近、2025年のクレジットカード不正利用被害額は550億円に上りました。また最近では、皆様もご存じだと思いますが、証券会社の口座をご利用のお客さまのIDやパスワードを詐取して不正の証券売買を行い、その不正取引額が1年間で7,000億円を超えたというとんでもないことが起こりました。いろいろな対策を打って、不正利用被害は減っているといいますが、依然として多額の被害が発生しているのが現状です。

どうしてこんなことが起きているかというと、その背景にはテクノロジーの進化、悪意者の組織化とローラー作戦があります。悪意者は脆弱性のあるサイトをリスト化し、順番に攻撃を仕掛けます。分業が進み、フィッシングサイトをつくるツールが整い、犯罪がPhaaS(Phishing as a Service)化しています。日本の大手サービスサイトを真似てつくるためのツールが売られていることも確認されています。

私はこの仕事を10年以上やってきて、さまざまな場面で注意喚起を呼び掛けていますが、残念ながら啓発だけでは効果がないということを、日々実感しております。

重要な情報は端末内部に格納 強固なセキュリティと使い勝手を両立

そのような中で今、注目されているのがいわば第3世代のFIDO認証、パスキーです。

振り返ってみますと、私がFIDO認証と出会ったのはFIDO認証の黎明期、第1世代とも言える2014年6月のことでした。これは社会的に有意義なサービスになりそうだと直感し、NTTドコモとして2015年5月に導入し、同時にFIDOアライアンスのボードメンバーとしてサービスの普及に取り組んでまいりました。

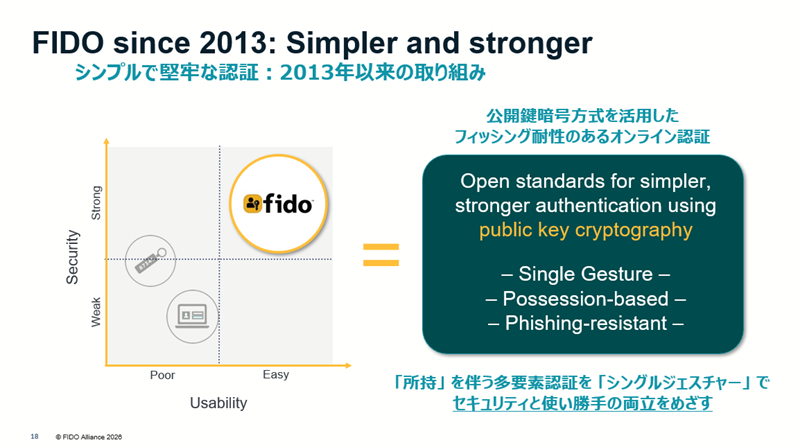

FIDOとは、The Fast IDentity Online Allianceを意味しています。FIDOアライアンスは2012年に発足して以来、グローバルで活動を展開しており、現在約300社・団体で運営を行っています。私は、光栄なことに、選挙で選ばれて長きにわたり理事を務めさせていただいております。

パスキー、あるいはFIDO認証と呼んでいるものは、セキュリティと使い勝手を高いレベルでバランスさせる、もしくは、高いレベルで両立させることのできるソリューションです。しばしば「バランスをとるのは難しい」という議論になるのですが、それならば両立させようという考え方です。

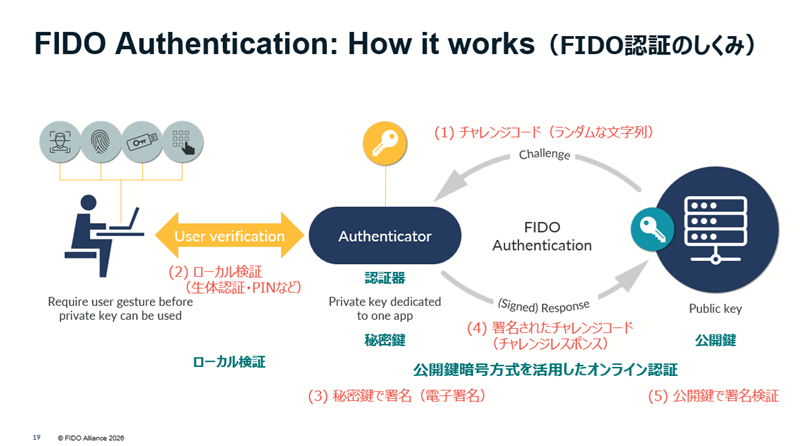

FIDO認証あるいはパスキーにおいては、公開型暗号方式という仕組みを使います。お客さまからすれば指紋認証や顔をかざすだけのシングルジェスチャーで済み、その裏でフィッシングされにくい、フィッシングされない仕組みが動いています。

その仕組みというのが、下記の図です。真ん中にある認証器というのは、お客さまのスマートフォンだと思っていただいてけっこうです。右側にはサーバーがあります。サーバーから毎回変わるランダムな文字列がお客さまのスマートフォンに飛んでいきます。FaceIDや指紋認証などによって、そのスマートフォンがお客さま本人のものだとわかったら、あらかじめ設定・登録時につくっておいた秘密鍵で署名をします。ランダムな文字列に電子的な署名がされ、それがサーバーに飛んでいきます。秘密鍵はお客さまだけが持っているものですが、これとペアになる公開鍵がサーバー側にあります。確かにそのお客さまだけが持っている秘密鍵で署名されたものだと判断されれば、サーバー側の公開鍵と照合し、当人認証が完了します。

生体情報をはじめ重要な情報は端末の中の安全な領域に格納されており、一連の認証時のやり取りを通じて外に出ることはありません。大事なことは、お客さましか持っていない生体情報などでお客さまがお持ちのスマートフォンであることを確認し、それを根拠にお客さまの秘密鍵を使って署名をするということです。この仕組みにおいて、リモートにいる海外の悪意者グループが本人になりすまして認証を得るといったことは不可能です。

このFIDO認証は、FIDOアライアンスの共同創設者であるRamesh Kesanupalli氏らが2010年に取得した米国特許が原型になっています。私達は、2024年6月にKesanupalli氏らと直接対話する機会を得て、これが可能性のある技術だと感じ、導入に踏み切りました。当時、社長だった加藤さんがサービス開始を発表する記者説明会のステージで、「dデリバリー」から虹彩認証によりピザを注文するというパフォーマンスを披露しましたが、これはリハーサルを含めて7度目に注文したピザでした。記念すべき1度目のピザは写真に収めたというエピソードが残っています。これが2015年5月のことです。

端末メーカーの協力を得て すべての機種にFIDO認証機能を搭載

生体認証はいまや一般的に多くのお客さまにお使いいただいていますが、当時はまだスマートフォンにおいて生体認証は標準ではなく、生体認証の受容性も高くありませんでした。私たちはFIDO認証の安全性、利便性について地道に発信し、サービスの周知に努めました。

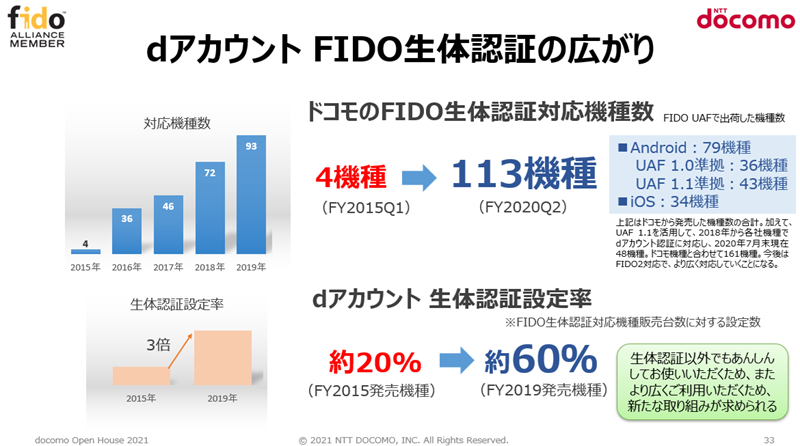

当時はNTTドコモとしてFIDOのサービスの提供を始めましたので、弊社から端末メーカーに「FIDO対応の機能を搭載してください」と協力の依頼をいたしました。どのメーカーの端末をお買い求めいただいてもFIDO認証が行えるように、1台1台認定プログラムを通しました。当初、対応できたのはドコモ スマートフォン(Android)のみの対応で、2017-2018年冬春モデルまでに対応端末を36機種にまで増やすことができました。しかし、Android端末だけではFIDO認証の広がりに限界があるので、2016年3月にはiPhoneへの対応を開始しました。

そして次に、Webでも使えるようにしようということで、プラットフォーム化を進めました。これに向けて2016年5月にW3Cという団体との連携を開始しました。またWebAuthnという取り組みを、2019年3月に開始しました。

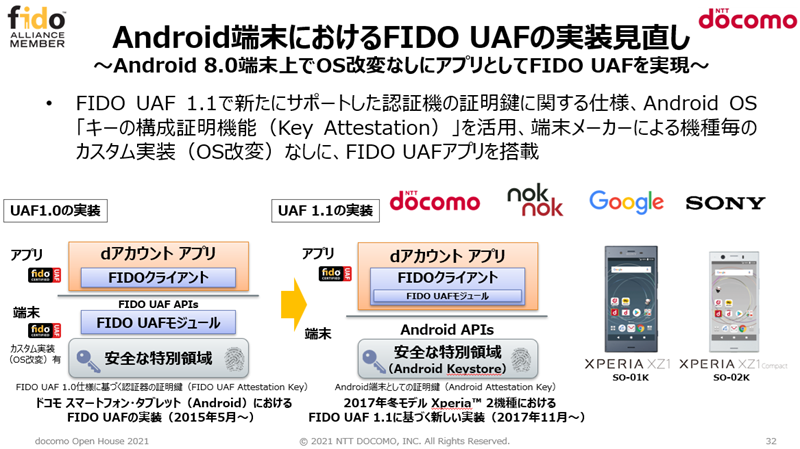

Android端末におけるFIDO UAF実装方法については、2017年より見直しを図りました。

私たちとしては、より多くの端末でFIDO認証を行えるようにしたいのですが、端末メーカーによっては、これに対応するためにOSの改変が必要になり、それが大きなハードルになっていました。そこでOSの改変なしにFIDO UAFアプリを搭載できるように、当時のNok Nok Labs、Google、ソニーと共同で、実装方法の見直しを行ったのです。

下記の図にある左側と真ん中のアーキテクチャは、似ているようですが、大きく違います。左は端末メーカーにおいてOSを改変した後に、FIDO UAFモジュールを載せています。対して真ん中のアーキテクチャでは、OSはそのままに、FIDO UAFモジュールをアプリの側に載せる仕様に変更しています。この変更によって、Android端末には標準でFIDO認証機能が搭載されるようにできました。

結果、Android端末79機種、iPhone34機種、合わせて113機種でFIDO生体認証が可能になりました。

対応機種が増えたことは私たちにとっては誇らしいことですが、お客さまにとっては新しい技術が搭載されたこと自体はどうでも良いことです。お客さまには新しい価値、ベネフィットを提供することが重要です。

そこで私たちが提案したことは2つあります。1つは、それまで生体認証が使えること自体をメリットだと訴求していたところを、生体認証に加えて画面ロック解除のためのPINやパターンが使えるという点をメリットとして訴えることとしました。もう1つは、FIDO認証が使えるようになったけれども、従来通りパスワードも使えるのであれば、安全性が向上したとはいえないのではないかという疑問に応えて、本人認証手段をFIDO認証にするかパスワードにするかをお客さま自身に選んでいただくことにしました。つまり、「パスワード認証は使いません」という選択肢を用意したわけです。これを、2019年10月の新商品発表会で、当時の社長、吉澤さんが発表いたしました。

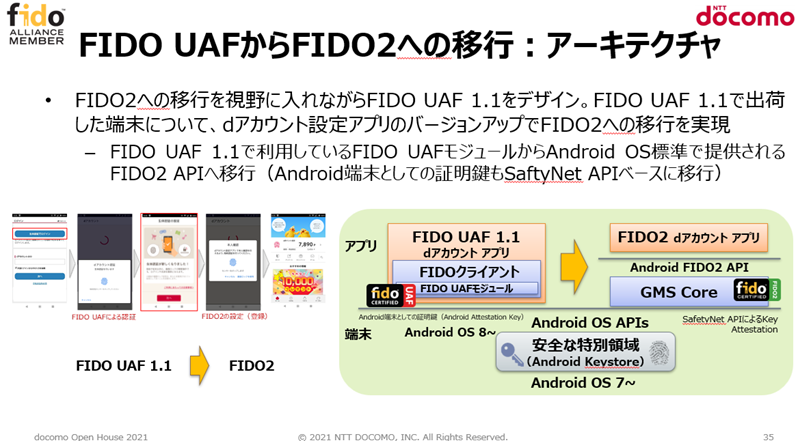

この発表と同時に、NTTドコモが提供するFIDOは、FIDO UAF 1.1からFIDO2にバージョンアップしました。このときOSにも手を加え、お客さまが端末を買い替える必要なく、アプリのバージョンアップでFIDO2への移行ができるようにしました。2018年以降に発売された端末であれば、すべての機種で、その時点ではまだ離陸していなかったFIDOの最新の認証、パスキーを使うことができるようになっていたのです。

近年、パスキー活用が急加速 年代・性別にかかわらず利用が進む

このコンテンツは会員限定(有料)となっております。

詳細はこちらのページからご覧下さい。

すでにユーザー登録をされている方はログインをしてください。