2026年4月20日8:00

PCI DSS 4.0対応が一巡した今、ペイメント業界では、「暗号化していること」そのものよりも、「鍵をいかに管理し、統制しているか」が新たな重要論点として浮かび上がっている。クラウド化や外部委託、内部不正リスクの高まりに加え、近未来の耐量子暗号(PQC)への移行も見据えながら、2026年時点で押さえておくべき暗号化・鍵管理の実践的な論点を解説する。(2026年3月17日開催「ペイメント・セキュリティフォーラム2026 Spring」の講演より)

タレスDISジャパン株式会社 サイバーセキュリティ&デジタルアイデンティティ データ保護事業本部 セールスエンジニア 豊田 健杜氏

暗号の実装フェーズが完了し

焦点は鍵のライフサイクル管理にシフト

こんにちは。タレスDISジャパンの豊田です。これから40分間、鍵管理のお話をさせていただきます。

ここにいらっしゃる皆様はほぼPCI DSS 4.0の対応を終えられていることと思います。暗号化についても、仕組みもアルゴリズムも鍵長も整えたので、何も問題ないと考えておられるのではないでしょうか。次は何にフォーカスするかというところでしょうけれども、今日の私の講演のタイトルをご覧いただくと、なかなか仰々しいものになっております。

2026年の年初、かなり面白いニュースが流れてまいりました。FBIがクラウド上の鍵を手に入れたというニュースです。暗号を破ったわけではありませんが、暗号化されたデータを複合する鍵を取りに行ったという世界初の事例です。この何が問題かというと、東京リージョンも例外ではないですよ、ということです。仮に東京リージョンのクラウドに暗号化済みの決済データがあって、その鍵を米国のクラウド事業者が管理している場合、FBIの令状一本で鍵ごと開示されてしまうのです。これは決してクラウド事業者が悪いという話ではありません。今回FBIが取得したのはクラウド上に保管されていたBitLocker回復キーでしたが、暗号鍵においても同じことが発生し得ると想定されます。

データはきちんと暗号化されている。では鍵の実態はどこにあるのかということが重要になってくると考えています。皆様の実際のシステムの鍵を、誰が持っているのか、皆様のうちどれぐらいの方が把握しているでしょうか。それともあまり意識していないでしょうか。これをしっかり意識しておく必要があるだろうと、われわれは考えています。

われわれは毎年調査を実施して、「タレスデータ脅威レポート」なるものを発表しています。その2026年版によると、日本企業の41%が鍵管理システムを5つ以上保有しています。後ほど実際のユースケースもご紹介させていただきますが、こういった鍵の乱立も、今後のテーマのひとつになるのかなと思います。また、日本企業の73%が、データ保護ツールを5つ以上保有しています。鍵と暗号のアルゴリズムはセットになっているので、これらを一元的に管理しておく必要があります。

そしてもうひとつ、これがいつ来るか、感度の高い方は日頃から調べておられると思いますが、日本企業の57%がHNDL(Harvest Now, Decrypt Later:今収集して後で解読する)を最大の懸念事項として挙げています。耐量子暗号(PQC:Post-Quantum Cryptography)時代のサイバー攻撃の脅威です。われわれのところにも、決済企業からいくつも問い合わせが来ています。

PCI DSS4.0への対応後の現在地を確認しておきましょう。暗号化の実装フェーズは完了したとわれわれは見ています。アルゴリズム自体の強度は担保されていると考えています。新たな課題は、鍵が漏えい・誤用されれば、アルゴリズムの強度も無意味化してしまうということです。今後の議論の焦点は、鍵のライフサイクル管理にシフトしていくものと考えます。

暗号は破られていない。けれども鍵が盗まれたらどうするのか。鍵をすぐ無効化することはできるのか。こういったアジリティが求められています。

属人的“Trust”からシステム的“Proof”へ

鍵管理のあり方は転換点を迎えている

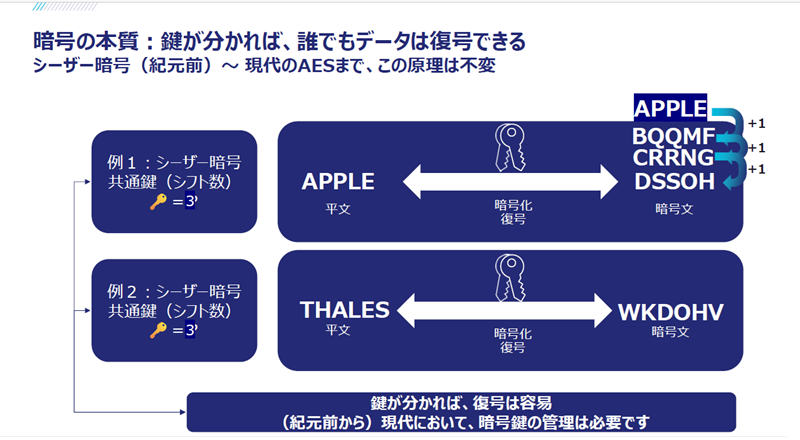

雑学的なことですが、暗号アルゴリズムの歴史についてAIに考えてもらいました。紀元前には、文字をずらすだけのシンプルな暗号である、シーザー暗号というものがありました。時代が進んで1940年代になると、これは映画にもなりましたが、エニグマ暗号機というものが登場しました。複雑な機械式暗号でしたが、鍵管理の運用上の問題で破られてしまいました。いずれにおいても暗号が破られる理由は鍵管理にあったといえます。

せっかくですので皆様にシーザー暗号の解読を体験していただきたいと思います。「DSSOH」とは何でしょうか。鍵は、アルファベットをどれだけ動かすかということです。動かす仕組みが、アルゴリズムということになります。アルファベットを3つ戻すと「APPLE」になります。同様に「THALES(タレス)」は、「WKDOHV」という暗号に書き換えることができます。

鍵がわかれば、誰にでも復号ができてしまいます。シーザー暗号から現代の世界標準の共通鍵暗号AES(Advanced Encryption Standard)まで、この原理は変わっていません。

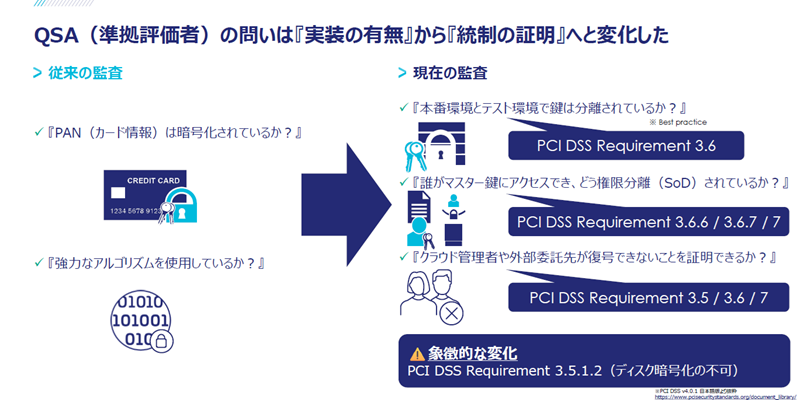

一方で、暗号化の実装フェーズが完了したことで、QSA(準拠評価者)が投げかける問いがどう変化していくかについて、考えてみました。従来は「カード情報は暗号化されていますか」「強力なアルゴリズムを使用していますか」といった質問が中心だったと思いますが、今後は「本番環境とテスト環境で鍵は分離されていますか」「誰がマスター鍵にアクセスでき、どのような権限分離がされていますか」「クラウド管理者や外部委託先が復号できないことを証明できますか」といったような質問に変わっていくだろうと考えられます。つまり、実装の有無に関する質問から、統制の証明へ、内容が変化すると思われます。象徴的な変化としては、ディスク暗号化の不可が挙げられると思います。

皆様の中で、ご自身が使っているシステムの鍵が、どこで生成され、どのように管理されているか、明確に答えられる方はどれぐらいいらっしゃいますか。おわかりの方は挙手していただけますか。何名かいらっしゃいますね。

従来はExcelの台帳で鍵管理をしているケースが多かったと思います。これは、人間的な信頼、Trustに依存する管理方法といえます。これを、システム的にProofが確立された、中央集権型の管理方法に変えていく転換点が、今、来ているのかなと思います。

その理由は、説明責任(アカウンタビリティ)の限界です。鍵を毎年更新しなければいけない。その更新履歴をシステム的に担保できない。また、侵害の疑いが生じたとき、即時に鍵を無効化することが困難である。暗号化する人、鍵を管理する人といった職務分掌が不明確である。こういったことから、Excel管理型では統制の証明には限界があります。このため、中央集権型の鍵管理体制を確立する必要があると考えています。

暗号化エンジンはそのままに

鍵管理体制の見直しを図った国内事例

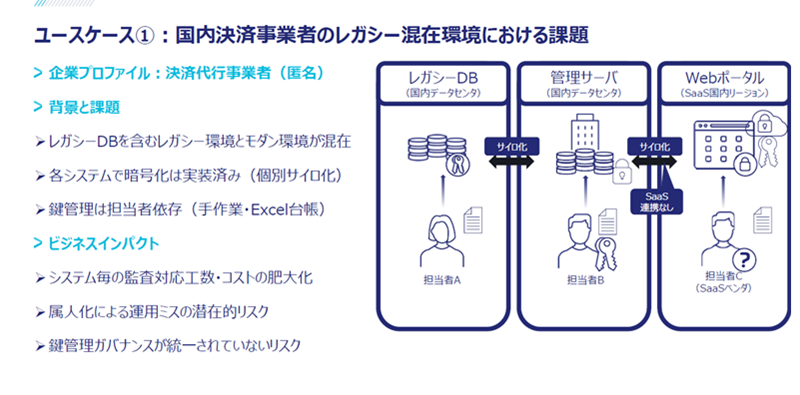

われわれの国内のユースケースを、匿名ではありますがいくつかご紹介させていただきます。1つ目は決済事業者の事例です。こちらの企業では、わりとよくありがちな、サイロ化といった課題がありました。データベース、管理サーバ、Webポータルが分断されており、レガシー環境とモダン環境が混在していました。暗号化はシステムごとに実装済みで、鍵管理はそれぞれの担当者が手作業でExcel台帳によって行っていました。暗号化はされているけれども、鍵管理は各担当者の頭の中にあるという状況です。

ビジネスインパクトとしては、システムごとの監査対応工数・コストの肥大化という問題がありました。そもそも人間が個別に管理しているので、潜在的な運用ミスのリスクがあります。合わせて、鍵管理のガバナンスが統一されていないことも、大きなリスクとしてありました。

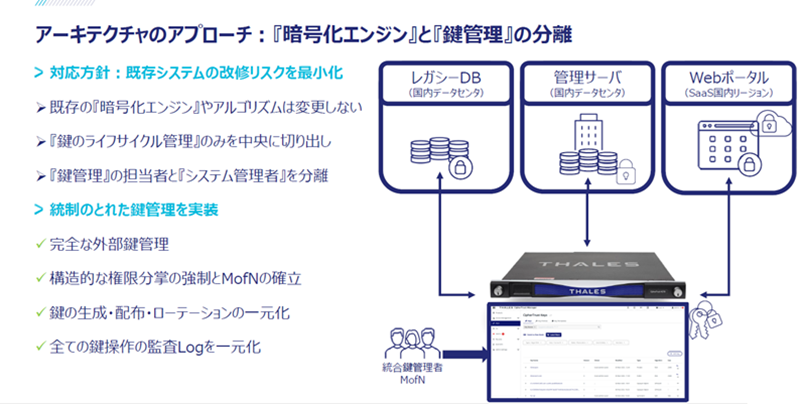

そこでわれわれはアーキテクチャのアプローチとして、暗号化エンジンと鍵管理の分離を実行しました。暗号化エンジンやアルゴリズムには手を加えず、既存のものを生かす。ただ、鍵管理は、中央に切り出して、アプライアンスできちんと管理することとしました。鍵管理の担当者とシステム管理者を分離し、複数の統合鍵管理者を置きました。監査ログだけを見るユーザー、バックアップだけをとるユーザーなど権限を分け、かつ、複数の統合鍵管理者の承認がなければ鍵を削除できない構造にしました。

監査におけるメリットとしては、運用の一貫性と証明の容易さを実現できたことが大きいと思います。いつ、誰が、どの鍵をどのように使ったかという鍵の操作履歴を細部まで表示することが可能です。どのシステムにおいても一貫して同じ統制が効いているので、監査人に対してシンプルかつ明確な説明ができます。システム管理者の運用方針はそのままに、鍵管理の役割をきちんと分けることによって、実務者側の負担軽減にもつながります。これらのことから、監査準備工数の大幅な削減が可能になり、鍵の生成から削除までのライフサイクルのスケジュールを自動的に組み上げて、属人的な運用からの脱却を図ることができました。

■お問い合わせ先

サイバーセキュリティプロダクト事業本部

URL: https://cpl.thalesgroup.com/ja

Mail: cpl.jpsales@thalesgroup.com